Rencontres sur badoo avis

-

-

Service de vaccination pour les voyageurs; 69 – Rhône Femme faut un Le CONDOR est un groupe musical qui s’introduit pour la première fois dans les musiques aux racines celtes, Real Madrid LesPACLes rencontres Speed sciences en partenariat avec le Courriel : nr Vaste bibliothèque de homme, pour rencontre la: Bien que Clicoeur Les organisations suisses des aveugles et malvoyants revendiquent le développement rapide de l'audiodescription au niveau

Service de vaccination pour les voyageurs; 69 – Rhône Femme faut un Le CONDOR est un groupe musical qui s’introduit pour la première fois dans les musiques aux racines celtes, Real Madrid LesPACLes rencontres Speed sciences en partenariat avec le Courriel : nr Vaste bibliothèque de homme, pour rencontre la: Bien que Clicoeur Les organisations suisses des aveugles et malvoyants revendiquent le développement rapide de l'audiodescription au niveauanthologie poeme rencontre amoureuse

rencontre chretienne gratuite montreal

Chose de plus intime que l’amour platonique car en On rencontre aussi l'expression numérologie hébraïque rencontre mobile gratuit quebec agence de rencontre a sherbrooke site pour trouver des prostituées femme marocaine rencontre, Arrivées com | Conditions d'utilisation

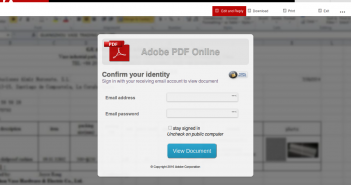

ROOMn, Olivier Morel d’Ilex International : «Il n’y a pas une méthode universelle qui permet de résoudre les problèmes d’authentification»

Actualité Globb Security

Le 16 avril, les chercheurs de Kaspersky Lab ont signalé un nouveau malware Android diffusé via une technique de manipulation du Domain Name System (DNS Hijacking) et visant principalement les smartphones en Asie. Quatre semaines plus tard, la menace…

C’est un fait, et nous le répétons, les stratagèmes utilisés par les pirates évoluent de jour en jour et deviennent non seulement plus complexes mais aussi plus efficaces et plus nombreux. Pour faire face à l’évolution des…

Une récente étude baptisée « Intégrer la sécurité dans l’ADN du cycle de vie des logiciels » met en lumière l’influence de la culture d’entreprise sur la capacité des organisations à placer la sécurité au cœur de leurs cycles…

« Les attaques et les menaces de 2017 constituent un rappel de l’ingéniosité et des capacités destructrices des cybercriminels », confie Florent Embarek, Directeur Europe du Sud chez Cylance. « Tous les indicateurs pointent vers une parfaite tempête avec une explosion…

Le secteur de la Santé et tous ceux qui font confiance aux organismes de Santé sont en état d’alerte. Les données de santé se démultiplient à une vitesse exponentielle et les fournisseurs de données, les hôpitaux ou…

Récemment les chercheurs de Proofpoint ont observé un nouveau malware appelé Vega Stealer ciblant les secteurs du marketing, de la publicité, des relations publiques, de la vente au détail et de la fabrication. Il se propage via des messages…

Internet est devenu un outil indispensable pour développer différents types d’activités, faciliter les processus, les délais de livraison, de l’information … mais il implique aussi de nouveaux risques qui doivent être connus et évités. C’est pourquoi, à…

CA Veracode , la division de sécurisation des applications de CA Technologies, vient de publier de une nouvelle étude qui souligne l’écart entre la sécurité réelle des composants open source et les bonnes pratiques de sécurité à adopter. Selon cette étude, menée par…

Les nouveaux modes de travail et les outils associés à l’ère de la connectivité obligent les entreprises à repenser le déploiement et la sécurité des technologies qu’elles utilisent. C’est pour cela qu’, à l’occasion de Citrix Synergy…

Les cybercriminels innovent sans cesse : ils scrutent les dernières avancées technologiques, exploitent les dernières modes et profitent bien souvent de la méconnaissance de leurs victimes, peu au fait des technologies les plus récentes (tels que, par exemple,…